Antivirus

Miter Att & CK ™ gebruiken in bedreigingsjacht en detectie

Dreigingsjacht is het proces van proactief zoeken naar malware of aanvallers die zich op uw netwerk bevinden....

Cyber Attack Trends: Check Point's 2022 Mid Year Report

De oorlog in Oekraïne heeft de krantenkoppen gedomineerd in de eerste helft van 2022 en we kunnen alleen...

Remote Access Security Checklist voor elke IT -admin

Houd uw externe personeelsbestand veilig en productief. Vind alles wat u nodig hebt om te zorgen voor...

In complexe ransomware -operaties en de ransomware -economie

Ransomware-operators zijn gestaag geavanceerder en meer in lijn met natiestatenacteurs, en de dreiging...

Uw pad naar nul vertrouwen

In een zakenwereld zonder perimeters en gedomineerd door externe werkzaamheden, kan het vinden van een...

Cybersecurity governance voor kleine en middelgrote bedrijven

Het bouwen van een stichting om cybersecurity -governance mogelijk te maken, is de sleutel. Het landschap...

Microsoft Digital Defense Report

In het afgelopen jaar heeft de wereld getuige van een snelgroeiende cybercriminaliteitseconomie en de...

Microsoft Security verbeteren met HelpSystems -e -mailbeveiliging

Leer hoe helpsystemen e -mailbeveiliging Microsoft 365 kunnen verbeteren. Microsoft 365 biedt niveaus...

Alomtegenwoordige bescherming: beveiligd werk van overal mogelijk maken

De nieuwe digitaal getransformeerde werkplek bestaat uit werknemers die verwachten dat ze hun werk overal...

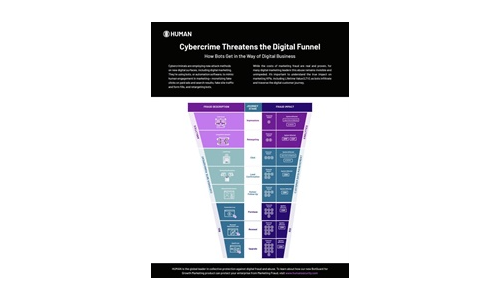

Cybercriminaliteit bedreigt de digitale trechter

Cybercriminelen gebruiken nieuwe aanvalsmethoden op nieuwe digitale oppervlakken, waaronder digitale...

Ontsnap aan het ransomware doolhof

Ransomware is een steeds evoluerende vorm van malware die is ontworpen om bedrijfskritische gegevens...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.