Gegevensverliespreventie (DLP)

2022 Kosten van insider -bedreigingen: wereldwijd rapport

Onafhankelijk uitgevoerd door Ponemon Institute Externe aanvallers zijn niet de enige bedreigingen die...

5 tips voor het beheren van risico's van derden

In heel industrieën en over de hele wereld blijven leidinggevenden bezig met digitale transformatie....

Bevoorrechte kopershandleiding voor toegangsmanagement

Beveiligingsinbreuken tonen geen tekenen van vertraging, en diefstal van de diefstal zijn de nummer één...

Cloud -acceptatie- en risicorapport

Het recente werk van thuismandaat heeft de manier waarop we leven en werken drastisch veranderd. Organisaties...

Eerste stappen naar de volwassenheid van gegevensvoorziening

De diepste inzichten van een organisatie worden vaak afgeleid van gevoelige gegevens. Verantwoordelijke...

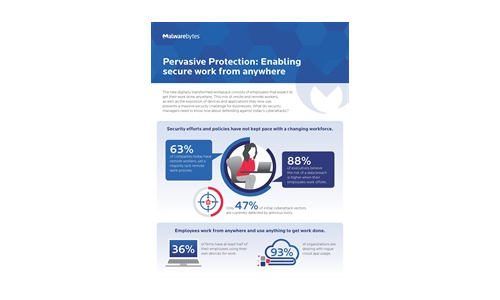

Alomtegenwoordige bescherming: beveiligd werk van overal mogelijk maken

De nieuwe digitaal getransformeerde werkplek bestaat uit werknemers die verwachten dat ze hun werk overal...

Modern netwerken voor de grensloze onderneming

5 manieren waarop toporganisaties netwerken aan de rand optimaliseren. Ondernemingen worden meer verspreid...

Het leveren van snelle en beveiligde bedrijfstoepassingen

Het gebruik van een nul trust -beveiligingsmodel - authenticeren en autoriseren van elk verzoek, apparaat...

Cloud Data Security 2023 Report door ESG, een divisie van TechTarget

... meer dan de helft (59%) van de respondenten is van mening dat meer dan 30% van de gevoelige gegevens...

Realtime cloudbeveiliging leveren zonder de prestaties af te ruilen

Er is een langdurige afweging geweest tussen beveiliging en prestaties, en beveiliging krijgt vaak het...

Moderne blauwdruk voor insider dreigingsbeheer

Een op mensen gerichte benadering van uw Insider Threat Management (ITM) -programma gevolgd Insider -bedreigingen...

De definitieve gids voor cybersecurity -e -mailcybersecurity

E -mail is uw meest essentiële zakelijke tool - en de beste malware -leveringsvector van vandaag. Dit...

De 10 principes van een effectieve Sase -oplossing

Naarmate de acceptatie van cloud groeit, ervaren cloud-compatibele organisaties een instroom van nieuwe...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.