Incidentrespons

2022 Cybervoorspellingen

Het landschap van de cyberdreiging heeft in 2021 grote verstoringen gezien die doorgaan van de pandemie,...

Pijn en voortgang: Cybersecurity and Business Risk Study

Ondanks hun inspanningen en investeringen, ervaren sommige organisaties nog steeds problemen als gevolg...

Blackberry Cyber Suite

De uitdaging om gegevens en eindpunten te beveiligen en te beschermen is geen nieuwe vereiste, maar vandaag...

MSP Security Best Practices: Ransomware Attack Prevention

In Datto's Global State of the Channel Ransomware -rapport was 4 op de 5 beheerde serviceproviders (MSP's)...

Cybersecurity governance voor kleine en middelgrote bedrijven

Het bouwen van een stichting om cybersecurity -governance mogelijk te maken, is de sleutel. Het landschap...

Zes stappen naar succesvolle en efficiënte jagen op bedreigingen

In plaats van te wachten op een alert, gaan bedreigingsjagers proactief aan dat een geavanceerde tegenstander...

Cloud- en webbeveiligingsuitdagingen in 2022

De werkomgevingen van organisaties hebben snelle maar blijvende veranderingen ondergaan in het licht...

Richtlijnen voor een effectief Cybersecurity Incident Response Plan

Organisaties met een cybersecurity incidentresponsplan ervaren een lagere gemiddelde kosten (met $ 2,46...

De CISO's gids voor ransomware -preventie

Ransomware -aanvallen hebben het landschap van het cyberaanval getransformeerd. Deze geavanceerde en...

De 7 verborgen waarheden van cloudbeveiliging

Gebaseerd op uitgebreide, up-to-date kennis en ervaring van Secure Consultants, bedreigingsjagers en...

AI gedreven dreigingsverdediging De volgende grens in cybersecurity

Het valt niet te ontkennen dat het landschap van de moderne cybersecurity dramatisch is geëvolueerd...

Verharden uw verdediging met beveiligingsanalyses

Analyseer gegevens in realtime met de juiste SIEM -benadering. Het is tijd om je beveiligingsspel op...

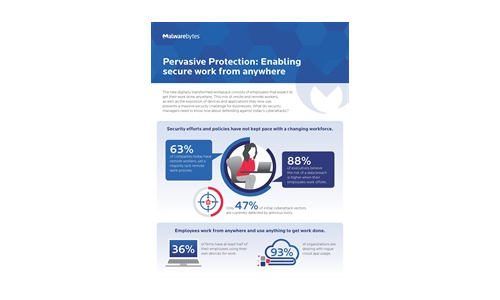

Alomtegenwoordige bescherming: beveiligd werk van overal mogelijk maken

De nieuwe digitaal getransformeerde werkplek bestaat uit werknemers die verwachten dat ze hun werk overal...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.