Incidentrespons

Bouwen of kopen? Het beantwoorden van de eeuwige technologievraag

De eeuwige technologievraag lijkt te zijn: Bouwen of kopen? Het wordt meestal gesteld wanneer een technologievermogen...

Cloud- en webbeveiligingsuitdagingen in 2022

De werkomgevingen van organisaties hebben snelle maar blijvende veranderingen ondergaan in het licht...

Blackberry Cyber Suite

De uitdaging om gegevens en eindpunten te beveiligen en te beschermen is geen nieuwe vereiste, maar vandaag...

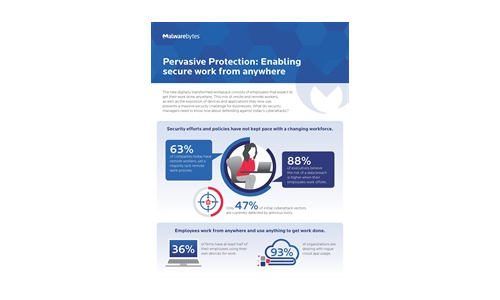

Alomtegenwoordige bescherming: beveiligd werk van overal mogelijk maken

De nieuwe digitaal getransformeerde werkplek bestaat uit werknemers die verwachten dat ze hun werk overal...

5 Werkbedreigingen op afstand en hoe u zich tegen hen kunt beschermen

Met de toename van het externe werkzaamheden, worden veel IT- en beveiligingsteams gedwongen om beveiligingsuitwisseling...

De CISO's gids voor ransomware -preventie

Ransomware -aanvallen hebben het landschap van het cyberaanval getransformeerd. Deze geavanceerde en...

Cyber Attack Trends: Check Point's 2022 Mid Year Report

De oorlog in Oekraïne heeft de krantenkoppen gedomineerd in de eerste helft van 2022 en we kunnen alleen...

Brute Force: gids voor het verzachten van aanvallen

Een brute force -aanval is wanneer een aanvaller probeert toegang te krijgen tot een omgeving door geldige...

5 tips voor het moderniseren van een beveiligingsoperatiescentrum

Wanneer een organisatie besluit een beveiligingsactiviteitencentrum (SOC) te moderniseren of een meer...

6 misvattingen over collectieve verdediging voor cybersecurity

Collectieve verdediging maakt gebruik van samenwerking en het delen van dreigingsinformatie op nieuwe...

Ransomware De werkelijke kosten voor het bedrijfsleven

Ransomware blijft het dreigingslandschap domineren in 2022. Organisaties worden belegerd door een breed...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.